ProtonMail, Tutanota, Mailfence, Posteo, Mailbox, etcétera, cifran tus correos de extremo a extremo. Eso es así, y siempre lo ha sido. Lo que no hace ninguno de ellos (ni han prometido nunca) es ocultar quién eres.

Cuando el FBI quiso identificar al responsable de una cuenta vinculada al movimiento Stop Cop City en Atlanta, el problema no fue el cifrado, sino los datos de pago que se efectuaron mediante una tarjeta de crédito convencional. El contenido de los mensajes nunca estuvo en riesgo. La identidad del usuario, en cambio, quedó expuesta en cuestión de semanas.

Este caso no es un fallo de Proton. Es la demostración de que privacidad y anonimato son cosas distintas, y que mezclarlos tiene consecuencias reales.

Dos conceptos que no son lo mismo

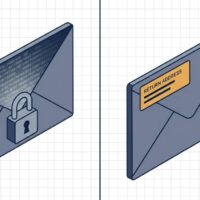

La privacidad protege el contenido de tus comunicaciones, nadie -casi-puede leer lo que dices. El cifrado de extremo a extremo (E2EE) es, hoy por hoy, una solución técnicamente muy sólida para dicho menester: ni el proveedor, ni el Estado, ni un atacante en la red (MiTM) pueden descifrar un mensaje correctamente cifrado sin la clave privada del destinatario.

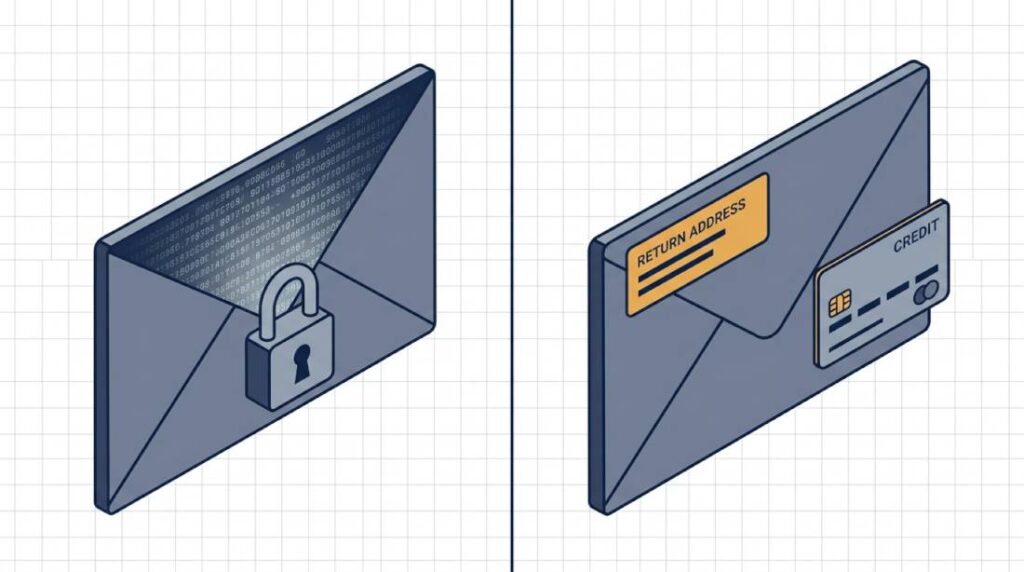

El anonimato es otra cosa muy diferente. Protege quién eres, no lo que dices. Oculta cualquier relación entre tu identidad real y tu actividad digital. Y para eso, el cifrado es condición necesaria pero no suficiente. Si pagas por un servicio con tu tarjeta de crédito, te registras con un correo vinculado a tu nombre, o te conectas desde la IP de tu casa, eres perfectamente identificable aunque todos tus mensajes estén cifrados. El contenido es opaco, pero el mensajero tiene nombre y apellidos.

Los proveedores de privacidad digital (VPN, servicios de correo cifrado, mensajería segura) ofrecen, en su mayoría, privacidad. Algunos ofrecen también herramientas que ayudan al anonimato, pero eso depende de cómo los utilice el usuario final.

La jurisdicción determina qué pueden exigirte

El primer factor que determina hasta dónde puede llegar un organismo gubernamental con tu proveedor de servicios, es dónde está registrada la empresa. No dónde tiene servidores, sino dónde está constituida legalmente. Dicha sede, es la que decide qué leyes le aplican.

Un proveedor registrado en Estados Unidos está sujeto a la Foreign Intelligence Surveillance Act (FISA) y puede recibir órdenes de entrega de datos con cláusulas de silencio (gag orders) que le impiden notificar al usuario afectado. Los proveedores en el Reino Unido, Canadá, Australia y Nueva Zelanda operan bajo marcos similares, coordinados además dentro de la alianza de los Cinco Ojos.

Suiza, donde opera Proton, ofrece históricamente más protección: cualquier solicitud debe superar diferentes controles legales antes de ejecutarse (aunque hay riesgos más que probables de que ésto cambie). Pero nuevamente, el que hay más «protección» no implica «inmunidad». Otras jurisdicciones frecuentemente elegidas por proveedores de VPN (Panamá, Islas Vírgenes Británicas, Seychelles) carecen de directivas de retención de datos obligatorias, lo que sobre el papel las hace más herméticas. La contrapartida es que tampoco tienen regulaciones sólidas que protejan activamente al usuario.

Qué pueden exigir las autoridades, y qué están obligados a entregar

Un proveedor solo puede entregar lo que conserva. Y lo que conserva depende de dos factores: sus políticas de retención y las obligaciones legales de su país. En términos generales, las autoridades pueden solicitar legalmente:

- Metadatos de conexión: IP de origen, marcas de tiempo, duración de sesión. No revelan el contenido del tráfico, pero confirman que un usuario se conectó, cuándo y desde dónde.

- Datos de cuenta: nombre, correo de recuperación, método y datos de pago. Esta categoría fue la que identificó al activista de Atlanta.

- Registros de actividad (logs): historial de navegación, destinos, consultas DNS. Solo aplica si el proveedor los almacena. Las VPN con política no-logs verificada afirman no conservarlos.

- Contenido del tráfico: matemáticamente imposible si el cifrado está bien implementado. Nadie puede exigir lo que el proveedor no puede descifrar.

La conclusión práctica es clara: una VPN que no guarda registros no tiene nada que entregar, aunque la orden judicial sea legítima.

Eso se ha demostrado en tribunales con proveedores como Private Internet Access (PIA), que no pudo proporcionar datos útiles en varios procesos porque técnicamente no existían.

El mecanismo legal: cómo llegan los datos de Suiza al FBI

Cuando un gobierno requiere datos de un proveedor extranjero, siempre se recurre al Tratado de Asistencia Legal Mutua (Mutual Legal Assistance Treaty, MLAT). Es el instrumento que usó el FBI en el caso de Atlanta: presentó una solicitud a las autoridades suizas, estas la revisaron conforme a su legislación y, una vez aprobada, Proton entregó lo que tenía.

Dentro de sus fronteras, cada país tiene mecanismos propios. En España, la Ley de Enjuiciamiento Criminal habilita al juez a requerir datos de tráfico a operadores de comunicaciones. La Unión Europea trabaja además en el reglamento e-Evidence, que busca agilizar el acceso transfronterizo a pruebas digitales, reduciendo los tiempos y la fricción de los procesos MLAT actuales.

El caso Proton Mail: anonimato que nunca existió

El 5 de marzo de 2026, 404 Media publicó documentos judiciales que mostraban cómo Proton Mail había entregado a las autoridades suizas un identificador de pago vinculado a la dirección defendtheatlantaforest@protonmail.com, el correo principal del grupo Defend the Atlanta Forest (DTAF). Ese identificador fue trazado por el FBI hasta el banco emisor de la tarjeta de crédito, que reveló la identidad del titular. La persona fue detenida en el aeropuerto de Atlanta por «presunta intrusión en propiedad privada» (trespassing). La investigación la llevaba una unidad del FBI dedicada al «terrorismo» de ámbito nacional.

Proton respondió públicamente aclarando que no facilitó información directamente al FBI y que operó bajo la ley suiza en todo momento. Ambas cosas son ciertas. Lo que no mencionó es que el identificador de pago existía porque el usuario había pagado con tarjeta de crédito, procesada a través de Chargebee, un procesador de pagos estadounidense. La cadena de custodia de los datos partía, en última instancia, de infraestructura bajo jurisdicción de EE.UU.

El cifrado de Proton no falló. Nadie leyó los correos del activista. Lo que falló fue la seguridad operacional (Opsec) de éste.

El no pensar que, al pagar mediante un medio por el que podía llegar a ser vinculado de forma unívoca, abría la puerta a su identificación personal.

Esto no es un caso aislado. Proton ha respondido a más de 40.000 órdenes gubernamentales desde 2017, con una tasa de cumplimiento del 94% en 2024. En 2021, el caso de un activista climático francés (donde Proton entregó su dirección IP a través de Europol) generó suficiente presión pública como para que la tasa de impugnación llegara al 21%. En 2024 había caído nuevamente al 6%. Ese mismo año, Suiza introdujo un modelo de compensación plana para solicitudes de datos, reduciendo la fricción burocrática para los cuerpos de seguridad. Más solicitudes, menos resistencia.

La pregunta que queda abierta

El caso del activista de Atlanta escenifica los problemas que afrontan los proveedores en servicios de privacidad:

- Necesitan procesar pagos.

- Cumplir con la ley local.

- Mantener un modelo de negocio sostenible.

Esas tres necesidades son, en determinados contextos, incompatibles con el anonimato real.¿Se están usando herramientas diseñadas para la privacidad del usuario medio en situaciones que exigen de máxima seguridad operacional (Opsec)? ¿O el problema es que unos venden y otros compran privacidad como si fuera anonimato?