🛡️ Nota de Seguridad y Privacidad

El presente artículo tiene un propósito estrictamente educativo y divulgativo en el ámbito de la ciberseguridad. Las tecnologías descritas son estándares internacionales desarrollados para proteger la integridad de los datos y la privacidad del usuario frente a interceptaciones no autorizadas y la vigilancia masiva. Su implementación es responsabilidad del usuario y debe realizarse bajo el marco legal vigente.

Técnicas Modernas de Interceptación

En el panorama actual de las telecomunicaciones, el filtrado de red ha pasado de ser una simple lista de direcciones bloqueadas a un sistema de vigilancia activa basado en:

Inspección Profunda de Paquetes (DPI)

DPI es una tecnología que permite a los nodos de red inspeccionar la carga útil (payload) y las cabeceras de los paquetes en tiempo real. No solo mira el destino, sino el tipo de tráfico generado. El DPI puede identificar la «firma» de una VPN (OpenVPN o WireGuard) incluso si el tráfico está cifrado, permitiendo tomar acciones que pueden ir desde degradar la velocidad (Throttling) a cortar por completo la sesión.

Análisis Heurístico

Los sistemas modernos detectan patrones. Si se mantiene una conexión de alto ancho de banda hacia una IP concreta de un centro de datos extranjero de forma muy prolongada, el sistema puede clasificarlo automáticamente como «tráfico de túnel» y aplicar restricciones dinámicas sin intervención humana. Obviamente se generan muchos «falsos positivos» con el resultado de bloquear páginas y servicios absolutamente legítimos.

Protección mediante DNS

El DNS es considerado el eslabón más débil. Gestionar las consultas DNS permite conocer todo el mapa de la navegación que llevamos a cabo. De ahí la importancia de que estén cifrados.

DoT (DNS over TLS) vs. DoH (DNS over HTTPS)

Es muy importante entender la diferencia entre ambos para elegir la herramienta más adecuada:

- DoT (Puerto 853): Cifra las consultas a nivel de sistema. Es eficiente, pero al usar un puerto específico, es fácil de identificar y por tanto de ser bloqueado.

- DoH (Puerto 443): Las consultas viajan dentro de todo el tráfico https. Prácticamente imposible de bloquear sin «romper» todo el tráfico de Internet. Es la base necesaria para implementar ECH.

ECH (Encrypted Client Hello)

Aunque se utilice http seguro (https), la primera conexión con el servidor remoto para llevar a cabo la negociación y posterior cifrado TLS, se hacía en texto plano. De forma que siempre era posible identificar a qué páginas nos habíamos conectado. El ECH cierra este agujero cifrando ese saludo inicial (handshake). Con ECH activo, sólo es posible identificar la conexión a nivel de una infraestructura grande (como Cloudflare o Google), pero no qué sitio específico estamos visitando.

Implementación ECH

En Escritorio (Chrome/Edge/Firefox):

- En la barra de direcciones escribe: chrome://flags (o about:config en Firefox).

- Busca «Encrypted Client Hello».

- Cámbialo a Enabled.

- Reinicia el navegador.

Aunque Android soporta de forma nativa DoT (DNS Over TLS) en su configuración «DNS Privado», puede no ser suficiente por los motivos ya citados anteriormente. Tengamos en cuenta que si el puerto 853 queda bloqueado, tu «DNS Privado» de Android fallará y el móvil volverá al DNS por defecto. Por ello es necesario utilizar un navegador web con soporte «DNS Seguro» (el nombre puede cambiar) y que permita elegir un proveedor que soporte DoH (DNS Over Https).

- Navegadores recomendados: Firefox, Waterfox, Fennec, Brave, Vivaldi, Quetta…

- Ve a Configuración -> Privacidad -> DNS Seguro.

- Introduce un proveedor compatible como Cloudflare, Quad9, NextDNS…

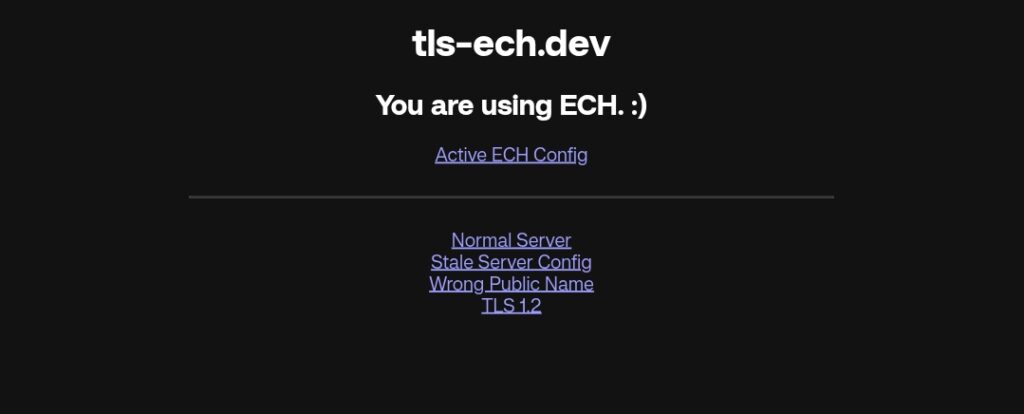

Comprobación -> https://tls-ech.dev/

Si todo está correcto:

VPN de Alta Resiliencia: Ofuscación y QUIC

Cuando una conexión VPN estándar (utilizando protocolos comunes como OpenVPN o WireGuard) se enfrenta a un sistema de Inspección Profunda de Paquetes (DPI), puede quedar al descubierto. El DPI no necesita descifrar el contenido para saber que es una VPN; le basta con analizar las cabeceras de los paquetes y los patrones de comunicación para identificar el «ruido» característico de un túnel cifrado y bloquearlo o degradar su velocidad.

Frente a éste tipo de escenarios, las soluciones más óptimas pasan por recurrir a técnicas de enmascaramiento.

Protocolo QUIC y HTTP/3

El uso de QUIC (basado en UDP) es una de las mayores revoluciones. Herramientas de privacidad modernas como Oblivion utilizan este protocolo por diversos motivos:

- Es extremadamente rápido en redes inestables.

- Su estructura nativa es cifrada.

- Fluye conjuntamente con el tráfico web de plataformas masivas (Google, YouTube, Facebook), lo que hace que bloquearlo suponga un «daño colateral» prácticamente inasumible.

Ofuscación y Doble VPN

- Ofuscación (Stealth): Modifica los paquetes para eliminar la firma de la VPN, haciendo que parezcan ruido aleatorio o tráfico HTTPS común. Requiere activación en los ajustes de tu VPN. Utilizan diferentes métodos.

- Doble VPN: Añade una capa de latencia pero multiplica la seguridad. El tráfico se cifra dos veces y sale a internet desde una jurisdicción distinta a la del primer servidor.

No todas las «ofuscaciones» son iguales. Algunas solo cambian el puerto, mientras que otras reescriben la firma del paquete.

Servicios VPN con Ofuscación Confirmada (2026)

1. Proton VPN (Protocolo Stealth)

Es actualmente uno de los más robustos. A diferencia de otros que usan OpenVPN, Proton desarrolló su propio protocolo Stealth basado en una arquitectura que envuelve el tráfico en una capa TLS indetectable.Técnica: Ofuscación nativa que no incrementa drásticamente la latencia.

2. Mullvad VPN (Shadowsocks & Bridges)

Mullvad no utiliza protocolos propietarios, sino estándares abiertos de alta resistencia. Técnica: Utiliza Shadowsocks como puente (bridge). Shadowsocks actúa como un proxy cifrado que «limpia» cualquier firma de VPN antes de que el tráfico salga de tu red.

3. NordVPN (Servidores Ofuscados)

Nord utiliza una implementación específica de OpenVPN diseñada para eludir el filtrado de red. Técnica: Sus Obfuscated Servers eliminan los metadatos del encabezado.

4. Surfshark (Camouflage Mode & NoBorders)

Surfshark divide su estrategia en dos capas:

- Camouflage Mode: Ofuscación automática al usar el protocolo OpenVPN sobre TCP.

- NoBorders: Una función que se activa cuando la app detecta restricciones en tu red, ofreciendo una lista de servidores optimizados para saltar firewalls.

5. Windscribe (Stealth & WStunnel)

Es uno de los veteranos en este campo con opciones muy granulares:

- Stealth: Envuelve OpenVPN en un túnel TLS.

- WStunnel: Encapsula el tráfico en WebSockets, lo cual es extremadamente difícil de bloquear porque gran parte de la web moderna (chats, notificaciones) depende de este protocolo.

6. Adguard VPN

A diferencia de la mayoría de las VPN que usan OpenVPN o WireGuard (a los que posteriormente añaden algún método de ofuscación), AdGuard VPN utiliza su propio protocolo desarrollado desde cero.

- Mascarada Https: Su protocolo está diseñado específicamente para que el tráfico sea indistinguible del tráfico https estándar. En lugar de tratar de ocultar la firma de VPN, su estructura de paquetes «imita» el comportamiento de una navegación web común.

- Evasión de DPI: Mientras que el DPI puede identificar fácilmente la negociación (handshakes) de WireGuard, el protocolo de AdGuard se mezcla con el flujo masivo de datos TLS/SSL, haciendo que para el ISP sea extremadamente difícil (y costoso) diferenciarlo de una conexión a un servidor web normal.

7. RiseupVPN

Riseup no es una empresa, es un colectivo que proporciona herramientas de comunicación para personas que luchan por el cambio social. Su VPN es única en su arquitectura.

- Tecnología Bitmask: RiseupVPN utiliza el framework LEAP/Bitmask. Lo más relevante es que utiliza Pluggable Transports (Transportes Enchufables), los mismos que usa la Red Tor.

- Ofuscación obfs4: Es uno de los pocos servicios que integra obfs4 de forma nativa. Esto convierte el tráfico en lo que parece ser «ruido aleatorio» para los sistemas de inspección (DPI) del ISP.

- Sin Registro (True No-Logs): Al ser un servicio basado en donaciones y con sede en un colectivo, su resistencia legal frente a requerimientos es de las más altas del mundo.

8. iVPN

iVPN es considerada por muchos expertos como la referencia en ética y técnica. Son de los primeros en implementar auditorías constantes y en eliminar rastreadores de su web y apps.

- V2Ray / Shadowsocks: iVPN permite tunelizar WireGuard a través de Shadowsocks. Esta es la combinación «maestra» en 2026: la velocidad de WireGuard con la invisibilidad de Shadowsocks.

- obfsproxy: Para conexiones OpenVPN, utiliza obfsproxy, que envuelve el tráfico en una capa de aleatoriedad para evitar que el ISP identifique el protocolo.

- Multi-hop de un clic: Permite crear rutas complejas entre países con una interfaz extremadamente limpia, ideal para segmentar la información frente a la vigilancia de red.

Tabla comparativa:

Las soluciones «Extrema/Máxima» son las recomendadas en redes con filtrado heurístico activo.

Red Tor y Bridges

Para entornos donde la censura o el filtrado de protocolos es total, la Red Tor sigue siendo la herramienta con mayor resiliencia.

- Nodos de Salida: Tor hace saltar tu tráfico por tres nodos voluntarios repartidos por diferentes ubicaciones

- Bridges (Puentes): Nodos cuya IP no es pública. Si se intenta bloquear el acceso a Tor baneando sus nodos conocidos, los puentes permiten entrar a la red de forma invisible.

- Obfs4: envuelve el tráfico de Tor en una capa de cifrado que lo hace parecer ruido aleatorio. A diferencia de otros protocolos, no tiene una «firma» o patrón repetitivo que un sistema de DPI pueda reconocer.

- Snowflake: utiliza el protocolo WebRTC, el mismo estándar que emplean aplicaciones como Google Meet, Zoom o WhatsApp para las videollamadas en el navegador. En lugar de conectar a un servidor fijo, el usuario se conecta a una «IP efímera» de un voluntario que está ejecutando una pequeña extensión en su navegador (un Snowflake proxy).

Tabla Comparativa de Estrategias de Privacidad

Conclusiones

Gran parte de todo lo expuesto ya se había comentado en diversos artículos de ésta web: DNS seguros, navegadores privados, VPN, QUIC, Tor, etcétera (te animo a que los busques); como medidas a tomar por cualquier usuario que, simplemente, pretenda salvaguardar su privacidad y seguridad en la red.

La implementación conjunta de estas medidas, especialmente la combinación de DoH, ECH y protocolos basados en QUIC; lo que nos permitirá no es otra cosa que endurecerla de forma muy significativa. Siempre con el objetivo de disfrutar de una internet abierta, neutral y segura.